ある雑誌記事を漫然と見ていて、ふと思った。

「外交」という雑誌の、上掲の号だ。特集が「技術革新と安全保障」で、その中に「政府はサイバー空間を守れるか」という対談記事がある。

実のところ、なんだか最近この種記事に食傷気味というところもある。脅威を言い立てて不安感を

その「聞き飽き」を踏まえての事なのだが。

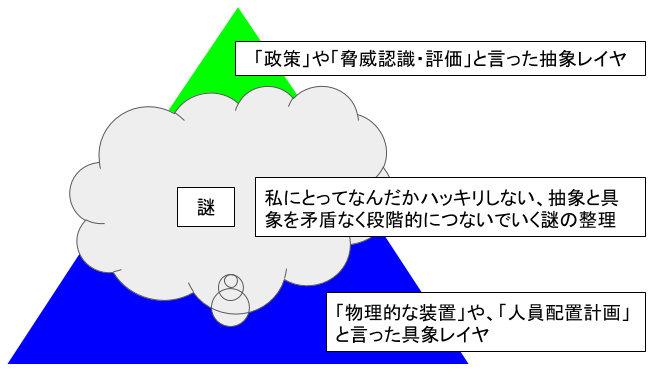

「サイバーセキュリティ・マネジメント」について、「レイヤ構造」に整理したようなディレクトリというか、

というのは、こういう啓蒙言説を聞き飽きる理由は、「政策」や「脅威の評価」といった抽象的な事項と、物理的な機械や人員配置と言った具象的な事項が、直ちに短絡していたり、綯い交ぜに語られたりすることが多く、それが、あまり詳しくない者には煽っているだけのように見えるからなのではないか、と思い当たったからだ。

それで、この要素とその要素は、そこはもう少し離れていやしませんかね、今はこの辺の抽象度の部分について言ってますよ、というような、「議論の地図」がないかな、と思いついたわけである。

私が見たいと思う整理は、次の図のような姿をしている。

この中間の「モヤモヤ部分」を誰か綺麗に整理してないものかな、と思ったのだ。

それで、少しばかりネットを検索してみると、一昨年、2015年の6月2日にIPAが「多層防御」を提唱しており、それがGoogleの検索アシストにもあらわれてくる。よっしゃしめた、コレだ!!……とばかりに飛びつくのだが、その中身を見てみると……

- 【注意喚起】ウイルス感染を想定したセキュリティ対策と運用管理を(平成27年(2015)06月02日(火)00時00分、IPA)

これは「多層」というよりは、むしろ「多角」とか「多面」「複数野」と言った方がいいようなことで、私が見たい「層」ではなかった。

いや、これはこれで、正鵠を射ているとは思う。例えば、軍事には、「防御は丸く、攻撃は三角に」などというような例えがある。つまり、敵を攻撃するときは、自らが得意とするものを十二分に発揮するのだ。良い戦車が沢山あるならそれを押し立てていくし、優れた戦闘機が沢山あるならそれをどんどん使っていく。だが、防御は違う。敵はどこから来るかわからない。だから、敵の情報を探って十分準備するということはもちろんだが、思わぬ弱点を突かれて奇襲攻撃されることがないよう、あらゆる方向をまんべんなく、漏れなく手当し、円満に「丸く」守る、というのが常道なのだ。そこから考えて、IPAの発表は正しい。

だが、私は抽象と具象を矛盾なく繋ぐ整理、ネットワークのOSI参照モデル7階層のような、エンタープライズアーキテクチャの4層のような、ああいうもののサイバーセキュリティ版が見たいのだ。

そこで、ISMSの方へ眼を向けてみる。

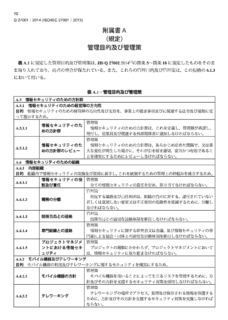

すると、「JIS Q 27001(ISO/IEC 27001)」にある「管理目的及び管理策」(付属書A)というものの整理が、私が見たいものにだいぶ近い。

しかし、近いことは近いが、これはどちらかというと要素の漏れのない列挙であって、構造的に層化はされていない。

「JIS Q 27002」の中に散在する要素も近い。これを取り出して、KJ法的に帰納し、構造化すれば、欲しいものに近づくかもしれない。

うーん。自分で作業しなくちゃ、ダメかあ……。いや、こういうの、誰か頭のいい人がとうの昔に既にやった後で、どこかにあるはずだと思うのだが……。

情報システム利用者に個人認証情報を正しく行使させるための着想

ネタの中に

「会社や事業所の公用パソコンを私用に使うことを認めれば、情報セキュリティが弱くなるように見えて、実は強くなる部分もあるのではなかろうか?」という、公私混同を奨励しかねない馬鹿々々しい着想を得たのだ。

以下、

「情報セキュリティは『C・I・A』だ」と

この「C・I・A」なる見事な

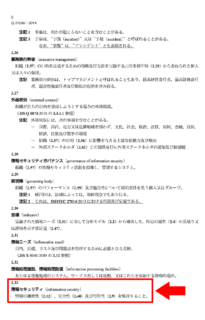

「JIS Q 27000」の標題を全部記すと、

JIS Q 27000『情報技術―セキュリティ技術―情報セキュリティマネジメントシステム―用語 Information technology – Security techniques – Information security management systems – Overview and vocabulary

……と、随分長ったらしい。

ともあれ、この標題にある通り、「JIS Q 27000」は情報セキュリティに関する国定規格だ。日本工業標準調査会(JISC)のサイトで検索すると閲覧できる。

参考までに、この「JIS Q 27000」は「ISO/IEC 27000」を翻訳し、

この文書を繰ると、その中の「2.33 情報セキュリティ」という項目に、情報セキュリティとは何か、という用語の定義としてこの「C・I・A」が記されている。

この文書を繰ると、その中の「2.33 情報セキュリティ」という項目に、情報セキュリティとは何か、という用語の定義としてこの「C・I・A」が記されている。

曰く、情報セキュリティとは、「情報の機密性,完全性及び可用性を維持すること」である、と。

この「C・I・A」についてはよく言われるし、情報セキュリティの勉強などしている者なら誰でも

ところで、この「C・I・A」には、実は忘れられがちな「付け足し」がある。前に揚げた用語の定義の後半に、次のように書かれているのだ。

「注記 さらに,『真正性』,『責任追跡性,否認防止』,『信頼性』などの特性を維持することを含めることもある。」

「注記 さらに,『真正性』,『責任追跡性,否認防止』,『信頼性』などの特性を維持することを含めることもある。」

JISによる翻訳が成るよりも古い頃に、ISMSを直接翻訳する等して使用してきた企業や事業所などでは、この「真正性 Authenticity」「責任追跡性,否認防止 Non-repudiation」をそれぞれ「識別認証」「否認防止」という風に翻訳し、ルール化等している場合がある。

この「付け足し」、すなわち「注記」部分が実に味わい深い。この記事の着想の肝がこれである。

「C 機密性」「I 完全性」「A 可用性」という情報セキュリティの三つの主要素は、すべて目的指向である。ところが、場合によっては含めることとされている「注記」のいくつか、特に「真正性」「否認防止」は、目的を達成するためこれを支える「手段」を指向している。そうした手段指向の点でも、この付け足しは味わい深い。

「真正性」「否認防止」とは実際にどのようなことかを具体的かつ端的に言えとならば、例えば、利用者に固有のユーザIDとパスワードを必ず行使させる、ということなどがそれだ。つまり、

……という沙汰がはっきりと決定され、それを何某氏が

「いえ、私はそんなことはしていません、誰か知らない奴が私のIDを勝手に使ったんです、私じゃありません、そうでなければこれはシステムのバグ、そう、バグですよッ!!

などと言い逃れることが全く不可能な状態、つまり、

「ええい、その方のデジタル署名がなされたアクセスがログに残されておるッ!! しかも、その方のIDは、決して他人が行使することができない状態にあったことは、かくかくしかじか、これこれこうこうをもって技術上明らか!申し開きなど致すまいぞ、神妙にせい」

……という状態になっている、ということだ。

それがまた、情報セキュリティ上の不手際な使用を利用者にさせないための冷厳な抑止力にもなる。この抑止力は「C・I・A」を支える手段となる。

だが、「ユーザIDとパスワード」という、古くからある識別認証手段は、単純でコストが安いという大きな利点がある反面、それを適正に行使させるには、「ルールで利用者を縛り、ルールを守るという『人力』でシステム運用をするしかない」という欠点がある。社則や規則に「ユーザIDとパスワードは自分で管理し、特にパスワードは他人に漏らさないようにして、机の裏に付箋なんかで貼っておいちゃダメ」と書いておき、社員はそれを守る、という方式になってしまうのだ。この方式では、ルールを破る奴がいると、そこで識別認証の仕組み全体がまったくグダグダにダメ化してしまうということである。

多く見られることだが、ユーザIDやパスワードが「共用」になっていて、何人もの人が使いまわしていたり、個人IDになってはいても、それを貸し借りすることがある、などという場面もかつてはよくあった。今でも所によってはそんなシステム利用を漫然と続けている企業や事業所もあるだろう。私がかつて見た光景には、利用者は共用IDでログインするのだが、端末の前に記録簿があり、ログインの都度氏名と利用時間を記入捺印する、というのもあった。こんなの、記入をサボッてもバレないから、即、無意味である。まあ、その方式を採用した管理職が、

「いや私は、現状でできるだけの、精一杯の管理の仕組みを整えたんです。だから無罪です。記入をサボッた部下が悪いんですし、記入を徹底させられなかった中間管理職が悪いんです」

と、後で言い訳をすることができるという意味なら、あることはあるのだが。

もちろん、単純な「ユーザID・パスワード」でなしに、認証トークンとかカードとか、生体認証などを導入すれば、こういう「ダメ化」への相当な解決にはなる。しかし、こうした色々なデバイスは運用できる寿命が短かったり、値段が高かったり、適合するOSやハードウェアに制限があったり、導入は簡単ではない。

これら

合理的で安くつくのは「ユーザIDとパスワードの適正な行使を、利用者がどうしても自ら守らざるを得ない」という状況を作り出すことなのではなかろうか。「自分のパスワードなど、死んだって他人になんか教えるもんかい!」と、利用者自身が必死になる状況だ。

そのような状況とは、どういう状況か。

もし私が情報システム利用者で、自分のパスワードを上司にも同僚にも部下にも知られたくない、百歩譲って家族にも友人にも絶対知られたくない、自分以外の人間にユーザIDを行使されるなんて絶対嫌だ、……という理由があるとすれば、それは例えば

- 「他人に自分のお金を使われてしまう」

- 「家族などのプライバシーに関する情報が見られてしまう」

- 「ディレクトリの深いところにエロ写真を隠している」

- 「ネットの変な閲覧履歴を見られたくない」

- 「FacebookやTwitterなど、SNSのパスワードがバレると嫌だ。ライバル社員に俺の友達限定タイムラインを盗み見られてしまう」

- 「2ちゃんに書いたあの誹謗中傷、実は俺!!」

……などの、しょうもない理由だ。人によっては「浮気や性的嗜好などの、私行上の非行がバレるのが嫌だ」などという、オイオイオイおっさん大丈夫か系の秘密もあるだろう。女の人だったら、家族や恋人、あるいはスッピンとか

どれもこれも実にクダラネェが、しかし個人にとっては

しかし、上例は多分に冗談を含むものの、ある意味、人の世の真実ではないかと思う。スノーデンだのウィキリークスだののキーワードを散りばめるまでもなく、国や大企業の秘密が暴かれてざまぁ見ろと人々は溜飲を下げ、反面、プライバシーがネット流出すると青筋立てて損害賠償騒ぎになる、というのが現代の偽らざる世相であることを、誰でもが認めざるを得まい。昔とは違う。

これを単純に表現すると、

……なんである。

今はそんな世の中だ。いやまあ、これは人によるとは思うが。政治家や行政の

さておき、しかし、BYODで、「半分私物」のPCを仕事で使っていたら、そりゃもう、利用者はユーザIDやパスワードを全力で隠すと思う。恥ずかしいから。

そこで逆に、天下国家の秘密を隠すためには、「天下国家の秘密と俺の秘密」を

……という、そういう状況を作為してやればよいではないか。

簡単だ。会社や事業所のPCを私用に使わせましょう。私用メール、私用ネット閲覧、私用データ保存、バリバリ一緒くたに公私混同させちゃいましょう。

そうすると、もう、みんな必死で自分の情報と一緒くたになった会社の情報を守ってくれますよ。パスワードなんか、絶対に机の裏に付箋で貼り付けて置いたりしないでしょうよ、恥ずかしいですからね、浮気とかエロ写真とかスッピン顔とか2ちゃんに書き込んだ罵詈雑言とか盛ってない方のホントの乳のサイズとか色々とバレちゃいますからね、ええ、ええ。

……いやあ、こんなしょうもないこと書くのに、何も「JIS Q 27000」なんか持ち出す必要もなかったかなあ。途中から論がズコッ!っと音を立てて落っこちた気がする。うん。

NESMAと野村総研技法

ソフトウェアの外注で値段の尺度を出すのに、どうも「ダロカン」みたいなのに頼る向きが周囲に多く、定量的な尺度を持ってもらいたいものと常々思っている。

FPでは規模は出るが、工数、ましてや金額など出ない。それで、SLOC/FPの統計を適切なところから引っ張ってきて、SLOCから人月を出し、人月単価をまた適切なところから引っ張ってきて、それで金額にする、ということをよくやる。これはCOCOMOの技法に似ている。

ただ、ユーザがIFPUG法でFPを出すなんてことは、きちんとしたIT部署を持っていないと難しいと言わざるを得ない。

そこで私はよく、「データモデルを迅速に作る」→「NESMA技法と野村総研技法を応用してアレンジした方式でFPを出す」ということをやる。不正確で誤差も大きいが、ダロカンで見積もって根拠がないために紛糾するよりはマシだと思っている。

野村総研はNESMAに近い迅速方式を公表しており、ドキュメントもこのようにある。

以前はオランダ・NESMAのサイトには日本語のPDFドキュメントもあったが、今は見当たらないようだ。しかし、NESMAは存外に雑な方法と言うわけではなく、今やISOにも入り、「ISO/IEC 24570:2005」として確固たる権威を持っている。

ただ、これらの方法を用いるには、誤差が大きいということをよくわきまえ、それを関係者全員に周知徹底する必要がある。そうしないと、後になってまたぞろ紛糾することになる。

そのことを説明するために、IPAの出している資料類を用いることもする。

この129ページ辺りの資料を示して説明すると、だいたい多くの人は納得する。